利用Wi-Fi实现无线接入是一种广泛使用的接入模式,AP可以有条件地允许特定用户接入以限制其他用户。其中较好的限制措施是()。

A.设置WAP密钥并分发给合法用户

B.设置WEP密钥并分发给合法用户

C.设置MAC地址允许列表

D.关闭SSID广播功能以使无关用户不能连接AP

参考答案:C

解析:

本题考查AP的基本知识。

IEEE 802委员会为无线局域网开发了一组标准,即IEEE 802.11标准。虽然IEEE 802.11系列标准为建设无线局域网及开发与它相关的产品提供了技术上统一的依据和口径,但这里需要补充的是,目前市场上并不是所有与无线局域网络相关的产品都采用或符合这个标准。

1.无线局域网的基本模型

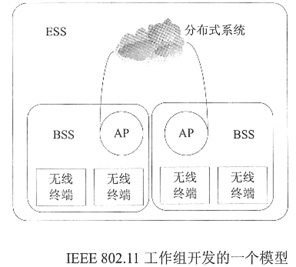

下图是IEEE 802.11工作组开发的一个模型。无线局域网的最小构成模块是基本服务集(Basic Service Set, BSS),它由一些运行相同MAC协议和争用同一共享介质的站点组成。基本服务集可以是单独的,也可以通过AP连到骨干分布系统。MAC协议可以是完全分布式的,也可以由处于接入点的中央协调功能来完成。通常把BSS称为一个单元(Cell)。

一个扩展服务集(Extended Service Set,ESS)由两个或更多的通过分布系统互连的BSS组成。一般分布系统是一个有线骨干LAN。扩展服务集相对于逻辑链路控制层来说,只是一个简单的逻辑LAN。

基于移动性,无限局域网标准定义了以下3种站点:

(1)不迁移。这种站点的位置是固定的或者只是在某一个BSS的通信站点的通信范围内移动。

(2)BSS迁移。站点从某个ESS的BSS迁移到同一ESS的另一个BSS。在这种情况下,为了把数据传输给站点,就需要具备寻址功能以便识别站点的新位置。

(3)ESS迁移。站点从某个ESS的BSS迁移到另一个ESS的BSS。在这种情况下,因为由IEEE 802.11所支持的对高层连接的维护不能得到保证,因而服务可能受到破坏。

2.介质访问存取控制技术

IEEE 802.11工作组考虑了两种MAC算法:一种是分布式访问控制协议,像CSMA/CD一样,利用载波监听机制;另一种是中央访问控制协议,由中央决策者进行访问的协调。分布式访问控制协议适用于由地位等同的工作站组成的网络及具有突发性通信的无线局域网的基站所组成的网络。中央访问控制协议对于那些具有时间敏感数据或者高优先权数据的网络特别有用。

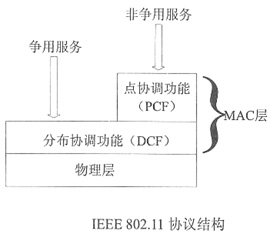

IEEE 802.11最终形成的一个MAC算法称为DFWMAC(分布式基础无线MAC),它提供分布式访问控制机制,处于其上的是一个任选的中央访问控制协议,如下图所示。在MAC层中,靠下面的是分布协调功能子层(DistIibuted Coordination Function, DCF),DCF利用争用算法为所有的通信提供访问控制。一般异步通信用DCF。在MAC层中,靠上面的是点协调功能(Point Coordination Function, PCF),PCF用中央MAC算法,提供无争用服务。PCF位于DCF的上面,并利用DCF的特性来保证用户的介质访问。

DCF子层介质存取方式采用CSMA/CA(Carrier Sense Multiple Access, with Collision Avoidance)算法。与以太网所采用的CSMA/CD很相似,只不过DCF没有冲突检测功能,因为在无线网上进行冲突检测是不太现实的。介质上信号的动态范围非常大,因而发送站不能有效地辨别输入的微弱信号是噪声还是站点自己发送的结果。所以取而代之的方案是采用一种碰撞避免的算法。具体来说,是为了保证上述CSMA算法的顺利和公平,DCF采用了一系列的延迟,称为帧间空隙(Inter Frame Spacing, IFS),相当于一种优先权机制。利用IFS延迟的CSMA/CA访问控制的操作过程如下。

(1)发送站监听,如介质空闲,站点再继续监听一段时间(一个IFS的延迟),如果在这段时间内介质仍然是空闲的,则站点可立即发送。

(2)如果介质忙,站点继续监听介质,直到完成当前的传输。

(3)一旦当前的传输已完成,站点还要继续监听一段时间(一个IFS的延迟)。如在此期间介质仍然空闲,站点则按照二进制指数退避一段时间后监听介质,如果介质仍然空闲,站点就可以发送下一个数据帧了。

IFS有3种不同的优先权值来提供介质访问控制。

(1)短帧间空隙(SIFS)。最短的IFS,用于所有的立即响应活动。

(2)点协调功能的帧间空隙(PIFS)。中等长度的IFS,在PCF机制中的中央控制器发出查询时用。

(3)分布协调功能的帧间空隙(DIFS)。最长的IFS,作为异步帧争用访问控制中最小的延时。

SIFS具有最高的优先权,因为相对于那些需要等待PIFS或DIFS的站点来说,这些站点总是能优先获取到介质的访问权。PIFS用于由中央控制器发送查询帧,使它领先于一般的争用通信。DIFS用于所有普通的异步通信。

3.物理介质规范

(1)红外线(Infrared)。数据传输率为1Mbps或2Mbps,波长在850nm~950nm之间。

(2)扩展频谱。扩展频谱技术原先是军事通信领域中使用的宽带无线通信技术。使用它的目的是希望在恶劣的战争环境中,依然能保持通信信号的稳定性及保密性,能够使在无线传输情况下的数据完整、可靠,并且确保同时在不同频段传输的数据不会互相干扰。

扩展频谱技术主要分为直接序列扩展频谱(Direct Sequence Spread Spectrum, DSSS)及频率跳动扩展频谱(Frequency-Hopping Spread Spectrum, FHSS)两种方式。

DSSS是将原来的信号1或0,利用10个以上的chips来代表1或0位,使得原来较高功率、较窄的频率变成具有较宽频的低功率频率。而每个位使用多少个chips称为Spreading chips,一个较高的Spreading chips可以增加抗噪声干扰,而一个较低的SpreadingRation可以增加用户的使用人数。它运行在2.4GHz工业/科学/医学(Industrial ScientificMedical, ISM)频带,属于高频率范围,就日常生活,或办公室等所用的电器设备是不会相互干扰的,因频率差异甚多,而且无线网络本身共有12个信道可供调整,自然干扰的现象就不必担心。同时最多有7个通道,每个通道的数据传输率为1Mbps或2Mbps。

FHSS技术在同步且同时的情况下,接收两端以特定类型的窄频载波来传送信号,对于一个非特定的接收器,FHSS所产生的跳动信号对它而言,也只算是脉冲噪声。FHSS所展开的信号可依特别设计来规避噪声或One-to-Many的非重复的频道,并且这些跳频信号必须遵守美国联邦通讯委员会(Federal Communications Commission, FCC)的要求,使用75个以上的跳频信号且跳频至下一个频率的最大时间间隔(Dwell Time)为400ms。

4.IEEE 802.11a、IEEE 802.11b和IEEE 802.11g之间的比较

IEEE 802.11a、IEEE 802.11b和IEEE 802.11g都是IEEE 802.11协议的扩展补充标准,它们都是定义了物理层的操作规范。其中IEEE 802.11g标准又是最晚发展起来的,它结合了IEEE 802.11a和IEEE 802.11b的优点。

IEEE 802.11a工作5GHz频段上,使用正交频分复用技术(Orthogonal FrequencyDivision Multiplexing, OFDM)调制技术可支持54Mbps的数据传输速率,但是价格相对较高。

1999年通过的IEEE 802.11b标准可以支持最高11Mbps的数据传输速率,运行在2.4GHz的ISM频段上,采用的调制技术是补码键控(ComplementaryCodeKeying, CCK)。IEEE 802.11b标准的网络虽然比较低廉,但是数据传输速率却不能很好地满足许多应用的要求;而且802.11a与802.11b工作在不同的频段上,不能工作在同一AP的网络里,因此802.11a与802.11b互不兼容。

为了解决上述问题,进一步推动无线局域网的发展,2003年出台了802.11g标准,它在2.4GHz频段上使用OFDM调制技术,使数据传输速率提高到20Mbps以上;IEEE 802.11g标准能够与802.11b的Wi-Fi系统互相连通,共存在同一AP的网络里,保障了后向兼容性。这样原有的WLAN系统可以平滑地向高速无线局域网过渡,延长了IEEE 802.11b产品的使用寿命,降低了用户投资。

AP限制或允许特定用户接入的主要措施包括密钥认证、MAC地址过滤、IP地址过滤等。

密钥认证的基本原理是在AP上设置一个密钥,并分发给合法用户。用户在与AP建立连接时,需提供密钥供AP认证,只有提供的密钥与AP上的密钥一致,AP才能为用户提供接入服务。主要的密钥认证协议有WEP、WPA/WPA2、WPA-PSK/WPA2-PSK。

MAC地址过滤的原理是在AP上配置MAC地址表,可以是允许表,也可以是禁止表。只有通过AP认证的MAC地址(也即相应的用户计算机)才能通过AP实现接入,其他地址的数据包都会被AP丢弃,不转发。

关闭SSID广播功能,会使得所有用户都不能连接AP,其事实上是关闭了无线功能。

需要说明的是,本题的选项A中出现的是WAP与WPA非常相似,是故意迷惑考生的,WAP是一种手机传输协议(类似于HTTP,非安全协议)。有些考生可能会认为WEP是唯一的密钥协议,因此会选B。如果将A的WAP改为WPA,存在两种密钥协议,性质一样,考生自然会采用排除法,只能选择C。应选择C的原因是,使用密钥认证需要将密钥分发给所有用户,而用户可能一传十、十传百,导致所有人都知道了密钥,失去了限制作用。